Trong thời đại kỹ thuật số phát triển mạnh mẽ như hiện nay, việc truy cập từ xa vào các máy tính hoặc thiết bị mạng trở nên ngày càng phổ biến. Tuy nhiên, việc truy cập từ xa này lại đặt ra rất nhiều rủi ro về bảo mật.

Để giải quyết vấn đề này, SSH đã ra đời và được sử dụng rộng rãi như một công cụ để truy cập từ xa vào các máy tính hoặc thiết bị mạng một cách an toàn và bảo mật. Vậy, SSH là gì và tầm quan trọng của nó như thế nào? Hãy cùng Học Review tìm hiểu trong bài viết này.

SSH là gì?

SSH (Secure Shell) là một giao thức mạng được sử dụng để thiết lập kết nối an toàn giữa hai máy tính, thông qua đó người dùng có thể truy cập vào một hệ thống từ xa và quản lý các tệp và thư mục từ xa. SSH được sử dụng rộng rãi trong các hệ thống máy chủ, đặc biệt là trong các hệ thống Linux và Unix.

SSH cung cấp các tính năng an toàn như mã hóa dữ liệu, xác thực và tăng cường bảo mật để đảm bảo rằng chỉ những người được phép mới có thể truy cập vào hệ thống.

Các tính năng của SSH

Đây là một công nghệ quan trọng trong việc bảo vệ thông tin truyền tải trên mạng. Dưới đây là các tính năng của SSH:

- Mã hóa dữ liệu: SSH sử dụng mã hóa để bảo vệ dữ liệu khi truyền qua mạng. Dữ liệu được mã hóa bằng các thuật toán mã hóa chắc chắn và chỉ có người được phép mới có thể giải mã.

- Xác thực: SSH cung cấp các phương pháp xác thực để đảm bảo rằng chỉ những người được phép mới có thể truy cập vào hệ thống. Các phương pháp xác thực bao gồm mật khẩu, khóa công khai, chứng chỉ số, vân tay và xác thực hai yếu tố.

- Tăng cường bảo mật: SSH cung cấp các tính năng bảo mật như chặn IP và giới hạn số lần đăng nhập không thành công. Nó cũng cho phép các quản trị viên thiết lập các quy tắc bảo mật để đảm bảo rằng chỉ những người được phép mới có thể truy cập vào hệ thống.

- Điều khiển từ xa: SSH cho phép người dùng truy cập vào các dịch vụ mạng từ xa một cách an toàn và dễ dàng. Nó cho phép các quản trị viên truy cập vào các máy chủ từ xa và thực hiện các tác vụ quản lý hệ thống.

- Đa nền tảng: SSH là một công nghệ đa nền tảng và có thể được sử dụng trên nhiều hệ điều hành, bao gồm Linux, Unix, Windows, macOS và các hệ thống khác.

Cách hoạt động của SSH

Đây là một công nghệ quan trọng trong việc bảo vệ thông tin truyền tải trên mạng. Dưới đây là cách hoạt động của SSH:

- Thiết lập kết nối: Trước khi thiết lập kết nối SSH, máy chủ và máy khách phải xác định nhau. Điều này được thực hiện bằng cách sử dụng một tiến trình gọi là “handshake” để thiết lập kết nối an toàn.

- Xác thực: Sau khi kết nối được thiết lập, quá trình xác thực sẽ bắt đầu. SSH cung cấp nhiều phương pháp xác thực như mật khẩu, khóa công khai và chứng chỉ số. Người dùng sẽ phải nhập thông tin xác thực để có thể truy cập vào hệ thống.

- Mã hóa dữ liệu: Sau khi xác thực thành công, SSH sẽ bắt đầu mã hóa dữ liệu được truyền tải giữa hai máy tính. Dữ liệu sẽ được mã hóa bằng một thuật toán mã hóa chắc chắn, đảm bảo rằng chỉ có người được phép mới có thể giải mã.

- Truyền tải dữ liệu: Dữ liệu được truyền tải giữa hai máy tính bằng các gói tin được mã hóa. SSH sẽ đảm bảo rằng các gói tin được truyền tải một cách an toàn và đảm bảo tính toàn vẹn của dữ liệu.

- Kết thúc kết nối: Sau khi quá trình truyền tải dữ liệu hoàn tất, SSH sẽ kết thúc kết nối giữa hai máy tính. Trong trường hợp bị ngắt kết nối đột ngột, SSH cũng cung cấp khả năng tái kết nối và tiếp tục truyền tải dữ liệu.

Kỹ thuật mã hóa trong SSH

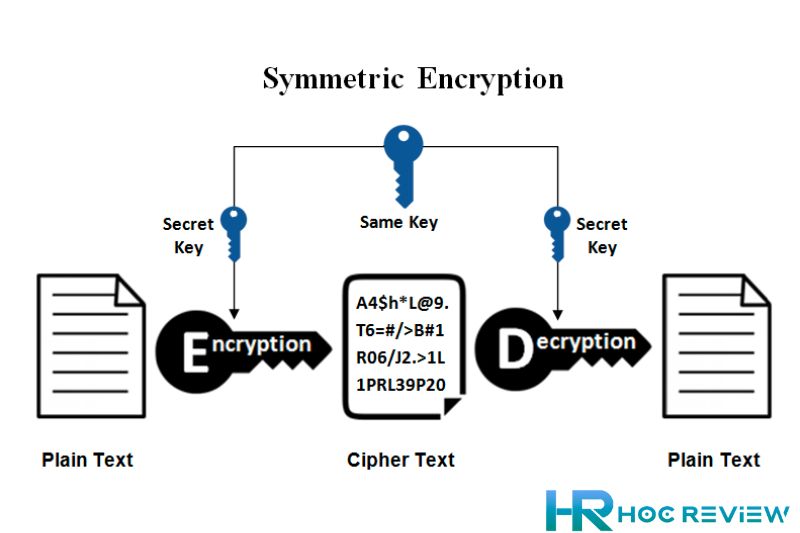

SSH Symmetrical Encryption

SSH Symmetrical Encryption (mã hóa đối xứng SSH) là một kỹ thuật mã hóa được sử dụng trong giao thức SSH để bảo vệ tính toàn vẹn và bảo mật dữ liệu được truyền tải giữa hai máy tính. Kỹ thuật mã hóa đối xứng sử dụng cùng một khóa để mã hóa và giải mã dữ liệu.

Khi thiết lập kết nối SSH, máy tính gửi yêu cầu tới máy chủ để bắt đầu phiên kết nối. Sau đó, hai máy tính sẽ thỏa thuận với nhau để sử dụng cùng một thuật toán mã hóa đối xứng và khóa mã hóa. Điều này đảm bảo rằng cả máy tính gửi và máy tính nhận có thể sử dụng cùng một khóa để mã hóa và giải mã dữ liệu.

Một số thuật toán mã hóa đối xứng được sử dụng trong SSH bao gồm AES, Blowfish và DES. Những thuật toán này đều sử dụng cùng một khóa để mã hóa và giải mã dữ liệu.

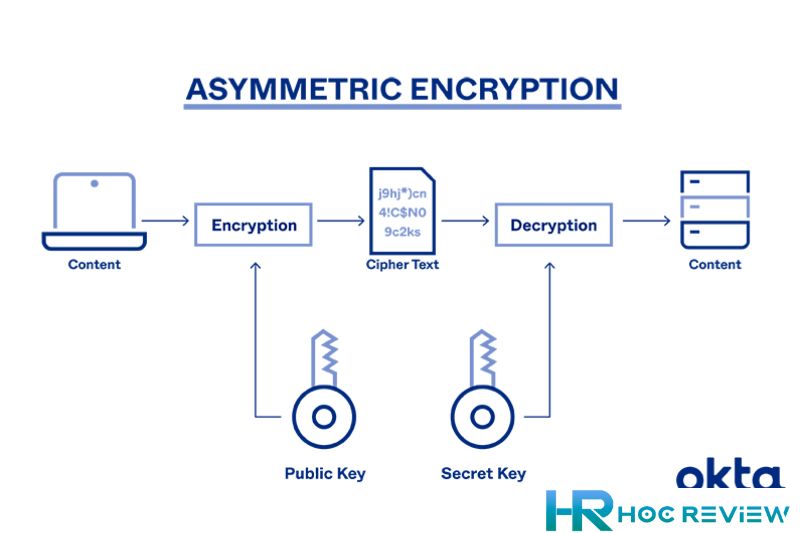

Asymmetric encryption

Mã hóa bất đối xứng (asymmetric encryption) là một kỹ thuật mã hóa sử dụng hai khóa khác nhau để mã hóa và giải mã dữ liệu. Hai khóa này là khóa công khai và khóa bí mật, và được sử dụng trong các hệ thống mật mã hóa công khai như RSA, Diffie-Hellman, Elliptic Curve Cryptography (ECC),…

Trong hệ thống mật mã hóa công khai, khóa công khai được chia sẻ công khai cho tất cả mọi người, trong khi khóa bí mật được giữ bí mật bởi người sử dụng. Khi người gửi muốn gửi dữ liệu cho người nhận, họ sử dụng khóa công khai của người nhận để mã hóa dữ liệu.

Khi dữ liệu được gửi đến người nhận, người nhận sử dụng khóa bí mật của mình để giải mã dữ liệu. Nhờ vậy, các thông tin được truyền tải một cách bảo mật mà không cần chia sẻ khóa bí mật.

Mã hóa bất đối xứng là một phương pháp mã hóa an toàn hơn so với mã hóa đối xứng bởi vì nó không cần chia sẻ khóa bí mật giữa hai bên giao tiếp. Khi sử dụng mã hóa bất đối xứng, người dùng không cần phải lo lắng về việc khóa bí mật có thể bị đánh cắp hay không.

Tuy nhiên, mã hóa bất đối xứng có tốc độ mã hóa chậm hơn so với mã hóa đối xứng vì việc tạo ra các khóa công khai và bí mật phức tạp hơn, và do đó thường được sử dụng trong các tình huống yêu cầu tính bảo mật cao như kết nối SSH, HTTPS, SSL/TLS…

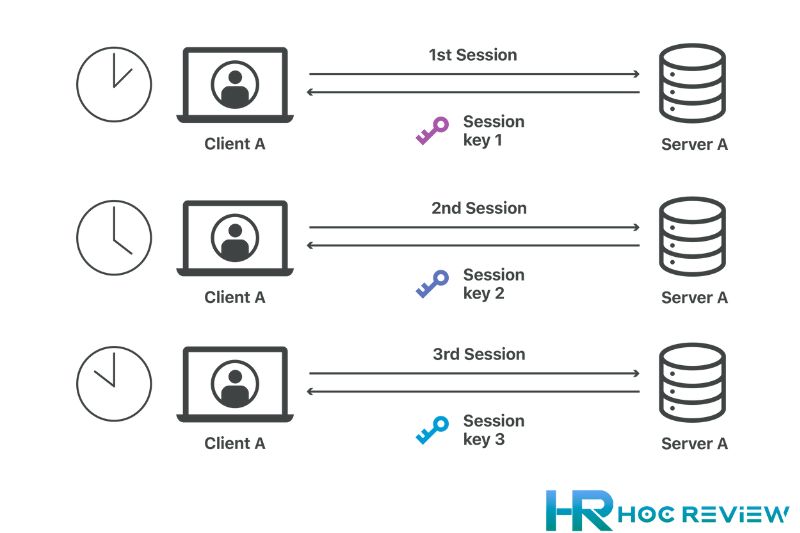

Session encryption

Mã hóa phiên (session encryption) là một kỹ thuật mã hóa dữ liệu được sử dụng trong các giao thức mạng như SSH, SSL/TLS, HTTPS để đảm bảo tính bảo mật khi truyền tải dữ liệu giữa hai thiết bị trên mạng.

Khi thiết lập một phiên kết nối mạng, mã hóa phiên sẽ tạo ra một khóa mã hóa mới, được sử dụng để mã hóa và giải mã dữ liệu được truyền tải giữa các thiết bị trong suốt phiên kết nối này.

Kỹ thuật mã hóa phiên sử dụng mã hóa đối xứng để mã hóa dữ liệu, trong đó hai bên giao tiếp sử dụng cùng một khóa mã hóa để mã hóa và giải mã dữ liệu. Trong quá trình truyền tải dữ liệu, khóa mã hóa này sẽ thường được thay đổi nhiều lần để đảm bảo tính bảo mật của phiên kết nối.

Mỗi khi khóa mã hóa bị thay đổi, dữ liệu được mã hóa với khóa mã hóa mới, do đó khó khăn hơn để tấn công hoặc giải mã dữ liệu đã được truyền tải.

Mã hóa phiên là một trong những yếu tố quan trọng trong việc đảm bảo tính bảo mật của các giao thức mạng như SSH, SSL/TLS, HTTPS. Nó giúp đảm bảo tính bảo mật của dữ liệu truyền tải giữa các thiết bị trên mạng bằng cách sử dụng khóa mã hóa mới mỗi khi thiết lập một phiên kết nối, giúp tăng tính bảo mật và khó khăn cho những kẻ tấn công muốn giải mã thông tin bí mật.

Chữ ký số

SSH sử dụng chữ ký số để xác thực danh tính của máy chủ. Máy khách sẽ yêu cầu máy chủ cung cấp một chữ ký số để xác nhận rằng nó đang kết nối đến máy chủ đích chính xác.

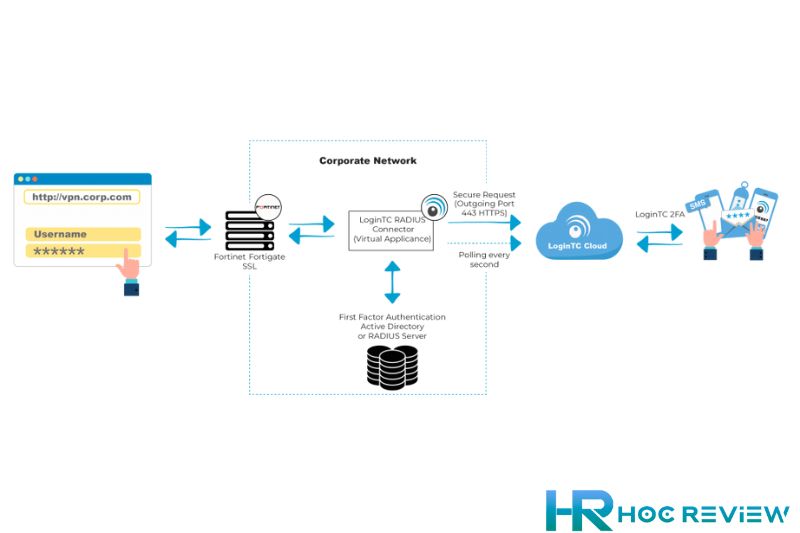

Xác thực hai yếu tố

Trong SSH, xác thực hai yếu tố được thực hiện thông qua sử dụng mật khẩu và khóa SSH. Khi đăng nhập vào một máy chủ SSH, người dùng cần cung cấp mật khẩu đăng nhập, sau đó hệ thống sẽ yêu cầu người dùng cung cấp khóa SSH để xác thực.

Khóa SSH được sử dụng để mã hóa thông tin truyền qua kết nối SSH, giúp đảm bảo tính bảo mật và an toàn của dữ liệu.

Sử dụng xác thực hai yếu tố trong SSH giúp tăng cường tính bảo mật và khó khăn hơn cho kẻ tấn công thực hiện cuộc tấn công xâm nhập. Nếu kẻ tấn công có mật khẩu đăng nhập, nhưng không có khóa SSH, họ sẽ không thể truy cập vào hệ thống.

Ngược lại, nếu kẻ tấn công có khóa SSH nhưng không có mật khẩu đăng nhập, họ vẫn không thể truy cập vào hệ thống. Việc sử dụng xác thực hai yếu tố cũng giúp đảm bảo rằng chỉ người dùng có quyền truy cập mới có thể đăng nhập vào hệ thống, ngăn chặn các cuộc tấn công do người dùng lỏng lẻo trong việc quản lý mật khẩu.

Giai đoạn thiết lập kết nối của SSH

Giai đoạn thiết lập kết nối của SSH bao gồm 3 giai đoạn chính:

- Giai đoạn khởi tạo kết nối (Connection initiation): Trong giai đoạn này, client sẽ yêu cầu kết nối đến server SSH. Để làm điều này, client sẽ gửi một gói tin SSH đến server với thông tin như địa chỉ IP, cổng kết nối và thông tin phiên bản SSH sử dụng.

- Giai đoạn xác thực và mã hóa (Authentication and Encryption): Sau khi server nhận được yêu cầu kết nối từ client, server sẽ yêu cầu client xác thực. Client sẽ gửi lại một thông điệp xác thực bao gồm tên người dùng và mật khẩu. Server sẽ xác thực thông tin này với cơ sở dữ liệu người dùng trên hệ thống và gửi lại thông điệp xác thực cho client. Nếu xác thực thành công, server sẽ sử dụng khóa phiên để mã hóa dữ liệu truyền qua kết nối SSH. Khóa phiên được tạo ra bằng cách sử dụng giải thuật Diffie-Hellman, nó là một khóa mã hóa tạm thời dùng để mã hóa thông tin truyền qua kết nối SSH.

- Giai đoạn hoàn tất kết nối (Connection completion): Sau khi quá trình xác thực và mã hóa đã hoàn tất, client và server sẽ bắt đầu truyền dữ liệu qua kết nối SSH đã được thiết lập. Kết nối sẽ được giữ nguyên đến khi client hoặc server cắt kết nối. Khi kết thúc kết nối, khóa phiên được hủy bỏ và không còn được sử dụng cho các kết nối sau.

Cách sử dụng SSH để kết nối với Server Linux

Để sử dụng SSH để kết nối với server Linux, bạn cần thực hiện các bước sau:

Mở terminal trên máy tính của bạn.

Sử dụng lệnh SSH để kết nối đến server Linux. Lệnh này có dạng sau:

ssh [username]@[server_address]

Trong đó:

- [username] là tên đăng nhập của bạn trên server Linux.

- [server_address] là địa chỉ IP hoặc tên miền của server Linux.

Nhập mật khẩu đăng nhập vào server Linux. Nếu đăng nhập thành công, bạn sẽ thấy màn hình terminal hiển thị dòng lệnh trên server Linux.

Bạn có thể thực hiện các lệnh trên server Linux thông qua terminal hiển thị. Khi hoàn thành, để thoát khỏi kết nối SSH và quay lại terminal của máy tính của bạn, bạn có thể sử dụng lệnh sau:

exit

Ngoài ra, để tăng tính bảo mật cho kết nối SSH, bạn nên sử dụng khóa SSH để đăng nhập thay vì mật khẩu. Việc này sẽ giúp giảm nguy cơ bị đánh cắp mật khẩu và tăng độ bảo mật cho hệ thống.

So sánh giao thức SSH, SSL/TLS và Telnet

| Tính chất | SSH | SSL/TLS | Telnet |

| Mục đích sử dụng | Truy cập từ xa vào các máy tính hoặc thiết bị mạng | Thiết lập kết nối an toàn giữa trình duyệt web và máy chủ web | Truy cập từ xa vào máy tính hoặc thiết bị mạng |

| Bảo mật | Cao | Cao | Thấp |

| Mã hóa dữ liệu | Đối xứng và bất đối xứng | Đối xứng và bất đối xứng cùng với chứng chỉ số | Không có |

| Xác thực | Có công cụ bảo mật để xác thực máy chủ hoặc client | Có công cụ bảo mật để xác thực tính đúng đắn của máy chủ | Không có |

| Ứng dụng | Thường được sử dụng trong các môi trường hệ thống và mạng | Thường được sử dụng trong các ứng dụng web | Thường được sử dụng trong các mạng và hệ thống |

| Tốc độ truyền dữ liệu | Chậm hơn so với Telnet do sử dụng mã hóa | Chậm hơn so với Telnet do sử dụng mã hóa | Nhanh hơn do không sử dụng mã hóa |

Các câu hỏi liên quan

Có những phiên bản SSH nào?

Có ba phiên bản chính của SSH là SSH-1, SSH-2 và SSH-3. Tuy nhiên, SSH-3 không phổ biến và không được hỗ trợ rộng rãi.

Có thể sử dụng SSH trên hệ điều hành nào?

SSH có thể sử dụng trên nhiều hệ điều hành khác nhau như Linux, Windows, MacOS, Unix, …

Có những công cụ SSH phổ biến nào?

Có nhiều công cụ SSH phổ biến như PuTTY, OpenSSH, SecureCRT,…

Tổng Kết

Như vậy, thông qua bài viết này, chúng ta đã có được cái nhìn tổng quan về SSHlà gì, tầm quan trọng và các lợi ích khi sử dụng nó. SSH đã trở thành một công cụ không thể thiếu trong việc truy cập từ xa vào máy tính hoặc thiết bị mạng.

Bài viết cũng đã đề cập đến những câu hỏi phổ biến về SSH, như sự khác biệt giữa SSH và SSL/TLS, các phiên bản SSH và công cụ SSH phổ biến. Hy vọng bài viết sẽ giúp ích cho những ai muốn tìm hiểu về giao thức bảo mật này.